Apple запевняє: користувачі режиму блокування залишаються в безпеці від шпигунського ПЗ

Майже чотири роки після впровадження режиму безпеки під назвою Lockdown Mode, компанія Apple заявила, що їй не відомі випадки, коли пристрій з увімкненими додатковими засобами захисту був зламаний.

«Ми не знаємо про жодну успішну атаку з використанням меркантильного шпіонажу на пристрій Apple з увімкненим режимом Lockdown», – повідомила представник компанії Сара О’Рурк.

Це не вперше Apple підкреслює стійкість своїх пристроїв з режимом Lockdown до атак шпигунського програмного забезпечення, вперше зробивши цю заяву через рік після запуску функції.

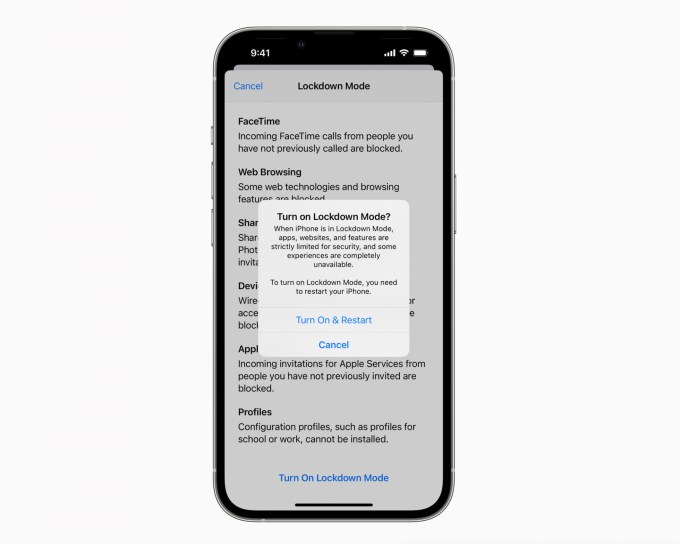

У 2022 році Apple представила режим Lockdown, що є опційним набором засобів безпеки, який вимикає певні функції на iPhone та інших пристроях Apple, які часто використовуються для зловмисного зламу. Ця функція була розроблена для захисту споживачів, які піддаються ризику від шпигунського ПЗ, створеного такими компаніями, як NSO Group та Intellexa.

В останні роки Apple визнала, що її користувачі можуть стати жертвами шпигунства та активніше інформує клієнтів про можливі загрози.

Компанія надіслала численні сповіщення користувачам у понад 150 країнах, попереджаючи про можливі атаки шпигунського ПЗ. Хоча Apple не розкриває кількість сповіщених користувачів, можна припустити, що їх десятки або навіть більше.

Очільник лабораторії безпеки Amnesty International Доннха О’Керваіл наголосив, що його команда не знайшла жодного підтвердження успішного зламу iPhone за допомогою меркантильного шпигунського програмного забезпечення у режимі Lockdown.

Цифрові права організації, такі як Amnesty International та Citizen Lab університету Торонто, задокументували кілька успішних атак на користувачів iPhone, проте жодна з них не згадує про обхід режиму Lockdown. У двох випадках дослідники з Citizen Lab підкреслили, що режим Lockdown активно блокував атаки шпигунського програмного забезпечення, зокрема за допомогою NSO’s Pegasus.

У кількох випадках, коли iPhone ставав об’єктом шпигунських атак, спеціалісти з Google вказувала, що шпигунське ПЗ зупиняє спроби зараження жертви, якщо виявляє, що активовано режим Lockdown, очевидно, щоб уникнути виявлення.

Аналітик у галузі кібербезпеки Патрік Уорл повідомив, що режим Lockdown є важливим інструментом, який ускладнює доступ шпигунським програмам до користувачів Apple.

«Можна з упевненістю стверджувати, що режим Lockdown – одна з найагресивніших функцій безпеки, доступних споживачам», – сказав він.

Він зазначив, що режим Lockdown зменшує можливості атаки, ускладнюючи використання звичних для зловмисників методів зламу iPhone. Це змушує їх шукати складніші та дорожчі способи нападів.

«Ця функція знищує цілі механізми доставки та класи експлойтів, оскільки блокує більшість типів вкладень у повідомленнях та обмежує можливості WebKit. Це значно зменшує доступні для атак площі, особливо для нуль-клік експлойтів», – зазначив експерт.

Існує ймовірність, що режим Lockdown міг бути обійдений, проте досі жодна з незалежних перевірок не підтвердила цього. Остання заява Apple свідчить про суттєвий прогрес в демонстрації ефективності режиму.

Я особисто користуюся режимом Lockdown протягом декількох років і зазвичай не звертаю на нього уваги, якщо не отримую повідомлень, які можуть бути трішки заплутаними. Декілька функцій, які були вимкнені, потребують додаткових дій, наприклад, копіювання та вставка посилань з текстових повідомлень у браузер. Тому я, як і багато експертів з цифрової безпеки, рекомендую всім, хто турбується про можливість атаки шпигунських програм, активувати режим Lockdown.