Масштабна хакерська атака: як зловмисники націлилися на високопрофільних користувачів Gmail та WhatsApp на Близькому Сході

Нещодавно іранський активіст Наріман Гариф, який проживає у Великій Британії, поділився тривожними свідченнями про фішинг-кампанію, спрямовану на осіб, що мають зв’язок з Іраном. У своєму Twitter він опублікував скріншоти небезпечного посилання, яке надійшло йому через WhatsApp, підкресливши необхідність обережності з підозрілими лінками.

Гариф, який уважно слідкує за протестами в Ірані, зазначив, що атака націлена на учасників іранських активностей, таких як він. У фокусі цієї кампанії, що збіглася з найбільшою в історії Ірану блокадою Інтернету, опинились не лише активісти, а й різноманітні особи, пов’язані з опозиційними рухами.

Аналізуючи код фішинг-сторінки, TechCrunch отримав заяви, що ця атака мала за мету викрадення паролів від Gmail, злом облікових записів WhatsApp та проведення слідкування шляхом збору даних про місце розташування, фотографій і аудіозаписів. Хоча невідомо, чи стоять за цим шахраї, держслужбовці або ж обидва, очевидне — кампанія є добре скоординованою.

Технічні дослідження виявили серйозні прогалини в захисті. Так, безпарольний доступ до сервера зберігав реальні дані жертв, які без свідомого наміру ввели свої дані на фішинг-сайті. Це призвело до того, що на сервері з’явилося понад 850 записів, що містили дані про користувачів, які стали жертвами кампанії.

Серед цілей були не лише активісти, а й професори, представники урядів та журналісти, які мають контакти в США. Це піднімає питання про можливий характер шпигунської діяльності за певними особами, особливо в контексті посилення репресій в Ірані.

У деталях механізму атаки

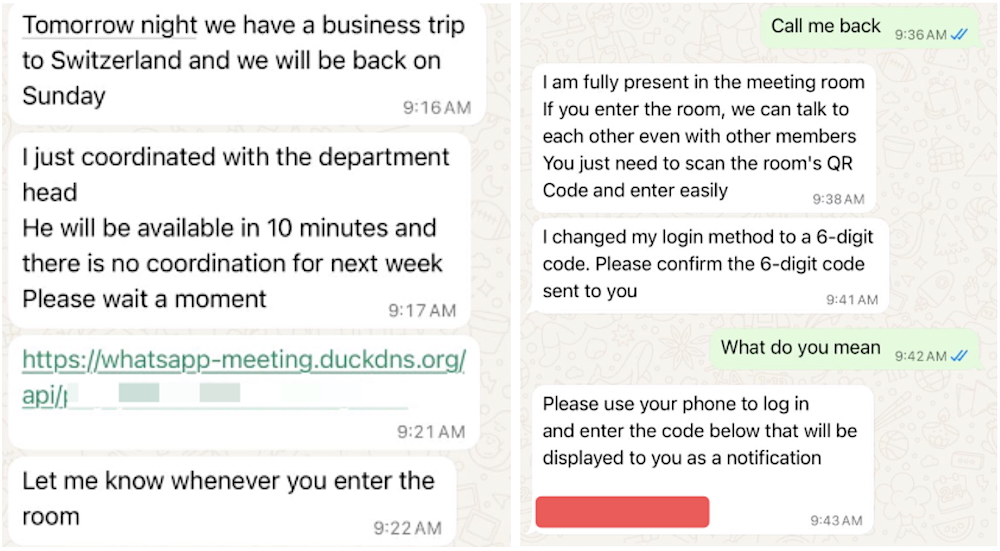

Гариф зазначив, що отримане ним повідомлення містило підозріле посилання, яке запускає фішинг-сторінку в браузері жертви. Згідно з отриманими даними, зловмисники використали динамічного постачальника DNS під назвою DuckDNS для маскування справжньої адреси фішинг-сторінки, яка насправді хостилась за іншим доменом.

Як показує практика, атакуючі мали можливість зберігати дані жертв, збирати відомості про їхнє місцезнаходження та здійснювати доступ до медіа на їхніх пристроях. Гариф виявив, що підроблена з’явилася на його екрані сторінка WhatsApp, яка намагалася змусити його відсканувати QR-код для отримання доступу до “віртуальної кімнати”. Це значно підвищує ризик втрати особистих даних, якщо жертва завершує процес.

Викрадення даних та слідкування

Широкий спектр функцій цієї фішинг-кампанії також включав процедури, спрямовані на викрадення не лише паролів, але й двоетапних кодів авторизації. Додатково, зловмисники мали можливість збирати аудіозаписи та фотографії без відома жертв, що свідчить про високий потенціал для шкідливого використання викраденої інформації.

Погляд на мотиви та можливі замовники

Наразі залишається невідомим, хто за цим стоїть. Можливо, це державна структура, яка хоче отримати доступ до конфіденційної інформації високопрофільних осіб, таких як політики чи журналісти, особливо в умовах закриття іранських кордонів для новин.

Не виключено також, що кампанія може мати фінансові мотиви, хоча збирання локальних даних та медіа більше вказує на можливість шпигунства. Водночас існує ймовірність, що уряд Ірану може використовувати атаки з боку кримінальних груп для приміток заощаджуючи свою анонімність.

Ця нова фішинг-кампанія демонструє важливість обачності в онлайн-просторі, особливо під час наростання соціальних конфліктів. Урядові структури та злочинні елементи, ймовірно, знаходитимуть нові шляхи для досягнення своїх цілей, в межах даної ситуації — загроза для особистих даних та безпеки активістів залишатиметься критичною.